Un equipo de investigadoras chinas marcó un hito en la ciberseguridad global. Aunque la clave que rompieron es pequeña, dejó en claro que el método que utilizaron es el correcto y esto puede escalar. ¡Guarda con China que te la rompe!

Un hito en la historia de la ciberseguridad

Hace escasas horas de este fundamental paso que acaba de dar China. Muchas pensaban que era algo que no llegaría pronto, pero otra vez se equivocaron y las investigadoras Chinas les rompieron la clave RSA. Para que te des una idea, esta clave es como la cerradura que protege toda internet, y para colmo no se escapa nadie: desde bancos hasta el estado, pasando por la blockchain todo lo que tenga tráfico, como tu email o tu celular. ¡Hasta el fondo!

¿Qué es RSA y por qué es tan importante?

RSA son las iniciales de Rivest, Sharmir y Adleman, las programadoras que crearo RSA, un sistema criptográfico de clave pública, allá por 1977. Se trata del primer y más utilizado algoritmo de este tipo tanto para cifrar como para firmar digitalmente. Es un sistema que cuenta con dos partes (que se llaman llaves), una pública y otra privada. Para simplificarlo un poco, digamos que la llave pública sirve para cifrar y la privada para descifrar, lo que permite que solo contando con la llave privada se puede descifrar algo que fue cifrado con esa llave pública, que fue hecha para esa llave privada. Por ejemplo, si quisiera enviarte un documento, buscaría tu llave pública y la usaría para cifrar mi documento. Te lo envío, y vos, que sos la única persona con tu llave privada, la usás para «abrir» (descifrar) mi documento.

Algo así como la espada de Arturo, pero útil. Ya que estamos mirando tan atrás, si querés comprender mejor el concepto de encriptación, no dejes de pasar por El origen bélico de la encriptación (y su aplicación histórica).

¿Qué pasa si se rompe RSA?

Si alguien consigue romper RSA, estamos jodidas, ya que podrá acceder a todo aquello que está cifrado con RSA que es nada más y nada menos que prácticamente todo lo que requiere seguridad en la transmisión y almacenamiento de datos. Algunas especialistas están tildando esto de «inédito», pero lo cierto es que hace 10 años ya advertíamos de esta situación en Tribuna Hacker, de la pluma de Marcos Guglielmetti. No porque fueramos tan visionarias, si no porque era posible ya en aquellos días.

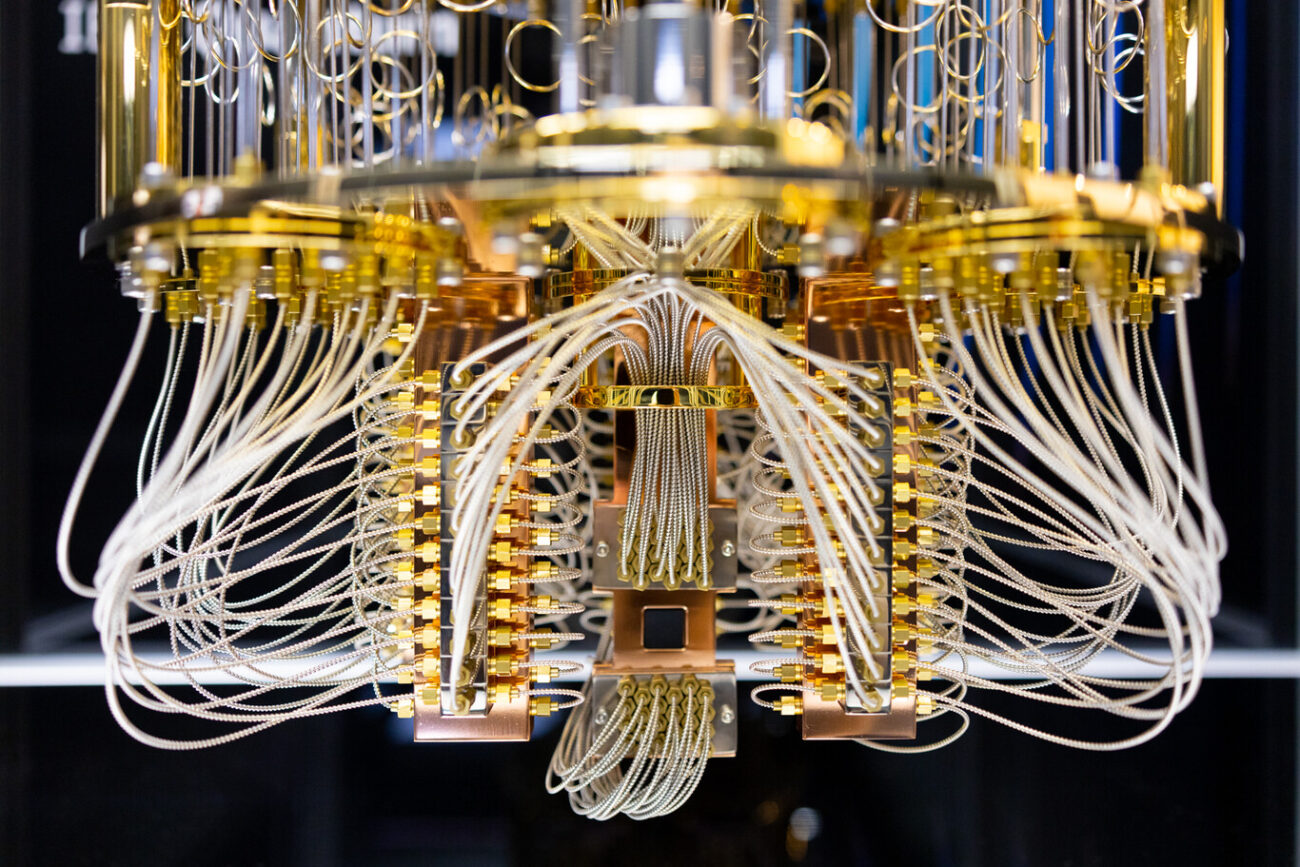

Este grupo de investigadoras de la Universidad de Shangái, demostró que usando una máquina cuántica pueden descomponer una clave RSA de 22 bits (un número binario de 2 dígitos), lo cual puede parecer poco si se lo compara con las claves de 2.048 bits que utilizan tanto gobiernos como bancos, pero en seguridad, una mordida pequeña significa que ya empezaron a comerte. Este experimento dejó claro que en 2025 la tecnología cuántica está avanzando de una manera brutal.

La tecnología cuántica es un ámbito en crecimiento dentro de la física y la ingeniería, y engloba distintas tecnologías desde la «perspectiva» de la mecánica cuántica, que abarca fenómenos como el entrelazamiento, la superposición y la tunelización cuántica. La computación cuántica está parada en un paradigma diferente al de la informática clásica. Por ahí viste Interestelar y no te resulte tan flashero, pero a diferencia de la informática tradicional, la computación cuántica utiliza cúbits de una manera bastante potente: los bits clásicos sólo pueden estar en 0 o 1 y solo en un estado a la vez. Los cúbits vendrían a ser los pansexuales del asunto: pueden tener los dos estados simultáneamente, o sea, pueden ser 3, 2, pero también pueden ser 3 y 2 a la vez, lo que da lugar a nuevas puertas lógicas y con ello nuevos algoritmos. Algo así como el final de Interestelar, pero con algoritmos.

¿Qué es la computación cuántica y cómo funciona?

Se trata del futuro, por una simple razón: a medida que la tecnología evoluciona se reduce el tamaño y se aumenta la velocidad (la difundida y poco conocida de Gordon Moore), pero esto tiene un punto límite que es la materia, porque no se pueden hacer chips infinitamente pequeños. Cuando se llega a la escala de nanómetros, los electornes se toman el palo y no circulan por donde deben, a esto se le llama «efecto túnel». Una partícula «clásica» que se topa con un obstáculo que no puede atravesar, rebota. Pero los electrones, que son partículas cuánticas, se comportan como ondas y en determinadas condiciones pueden atravesar los obstáculos, lo que permite que puedan realizar varias operaciones a la vez, dependiendo del número de cúbits (que es lo que indica la cantidad de bits que pueden estar en superposición).

Si no te quedó claro leé de nuevo el párrafo, pero para que te des una idea de la diferencia, con los bits convencionales si tenías un registro de tres bits, tenés ocho valores posibles y el registro solo puede tomar uno. Ahora, si tenés un vector de tres cúbits, la partícula puede tener ocho valores diferentes al mismo tiempo gracias a la superposición cuántica. Y ese número es exponencial (o sea que se pone más mejor). Pasado a lenguaje gamer: una i9 con 16 gb de RAM tarda 37.5 horas en hacer lo que una maquinola de estas hace en 1 segundo.

Respecto de cómo lograron romper la clava RSA, el equipo chino comentó que no usó el método de siempre, si no una técnica a la que llamaron «recocido cuántico» que permite resolver problemas de optimización. Básicamente, transformaron el problema de la clave RSA en un rompecabezas matemático que una máquina cuántica puede resolver de una forma sencilla.

Pero no te dejes embaucar pensando que China es «mala» por este desarrollo, lo que tenés que tener en claro es que China es poderosa con este desarrollo, que sea «buena» o «mala» es una cuestión de perspectivas y de la opinión que tengas de ese país. Así que si te da meio, jodete por xenofóbica.

Q-Day: el apocalipsis de la privacidad digital

Aunque suene una oda al enrosque, el punto importante en esto está en lo peligroso que puede resultar para toda el mundo ya que la criptografía actual ha empezado a sufrir la masticación y podría estar en peligro. Tan brutal puede ser el impacto que en el insignificante cúmulo de personas a las que les importa este tema hasta le han puesto un nombre: «Q-Day» y su punto de inicio es el momento en que las computadoras cuánticas sean capaces de romper las claves que se usan hoy. Hasta ahora se pensaba que faltaba un poco, pero ya ves que no. Ya no más.

De igual manera, no te asustes, porque como te dije no es ninguna novedad y se sabe hace mucho que esto va a pasar, por lo que ya se están desarrollando nuevos sistemas de cifrado resistentes a este tipo de ataques y de eso se encarga la criptografía poscuántica, para que cuando llegue el «Q-Day» ya estemos vacunadas y nadie pueda vulnerar tu privadicidad. Bueno, «nadie», para que tu vecina no pueda hacerlo, los estados y las empresas son quienes desarrollan esta tecnología y no se puede estar seguras de qué uso le den.

Qué tierna ella que quiere decir que estas grandes programadoras tienen pito

Ronald Linn Rivest, Adi Shamir y Leonard Adleman. Tres grandes HOMBRES que crearon RSA.